許多人使用 VPN,是為了保護上網隱私或跨區存取資源,並相信自己的上網活動已受到完整保護。然而,網路中潛藏著一個不易察覺的風險:即便你的 IP 位址顯示於海外,瀏覽足跡仍可能在毫不知情的情況下,被電信商(ISP)全程監控。這個讓資安專家與隱私意識強烈的使用者深感棘手的問題,正是「DNS 洩漏(DNS Leak)」。

本篇文章將帶你深入了解 DNS 洩漏是什麼、為什麼發生,並提供 DNS 洩漏檢測方式與 5 個修復方法,協助你強化網路隱私防護,降低 DNS 查詢紀錄與瀏覽足跡外洩的風險。

一、 隱私消失的瞬間:什麼是 DNS 洩漏?

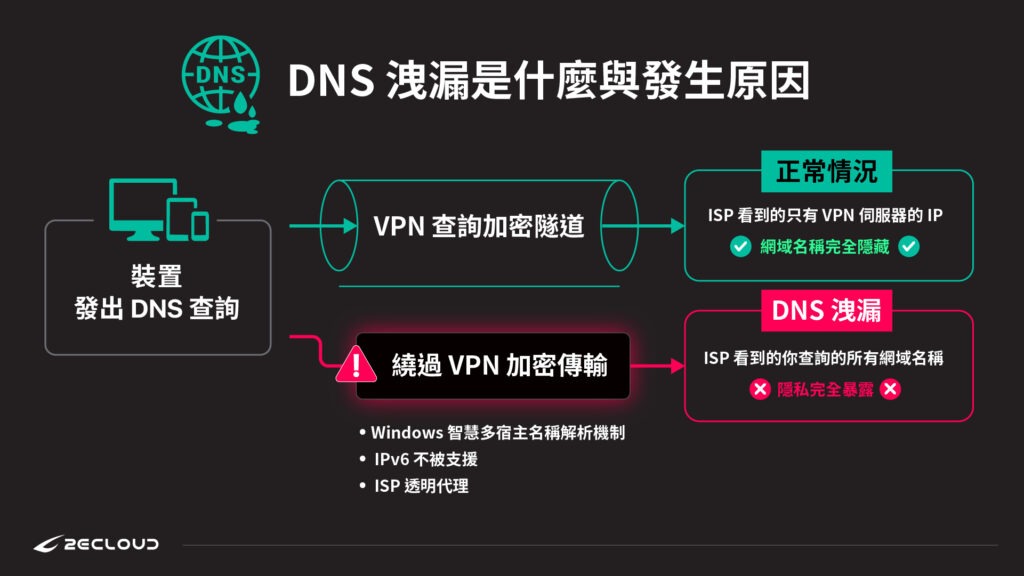

當裝置連上 VPN 後,DNS 查詢本應透過 VPN 伺服器處理;但若受作業系統路由或網路設定影響,請求可能意外繞過加密隧道,直接送往電信商或未受保護的 DNS 伺服器。

簡單來說,你以為 VPN 已將上網行為完整隱藏,DNS 查詢卻「偷跑出去」——這就是所謂的「DNS 洩漏」。一旦發生,你的真實地理位置、ISP 名稱,以及曾查詢或造訪過的網域,都可能因此曝光。

二、 為什麼會發生 DNS 洩漏?

為什麼 DNS 查詢請求會「跑到加密隧道外面」?這通常不是 VPN 本身壞了,而是作業系統或網路環境的預設機制在搞鬼。

1. Windows 的「智慧多宿主名稱解析」機制

這是 Windows 8 之後為了加速網頁開啟引入的功能。Windows 會同時向所有可用的 DNS 伺服器發送請求,並採用「最快回傳」的結果。因此,即使已經啟用 VPN,系統仍可能優先採用本地 ISP DNS 的回應,導致 DNS 查詢繞過 VPN 加密通道,造成 DNS 洩漏。

2. IPv6 的隱憂

目前許多 VPN 服務仍主要支援 IPv4 協定。如果使用者的網路環境啟用了 IPv6,但 VPN 隧道只保護了 IPv4,瀏覽器發起的 IPv6 DNS 請求就可能繞過 VPN,直接傳送至 ISP,發生 DNS 洩漏。

3. ISP 的「透明代理 (Transparent Proxy)」

部分具備高度控制權的電信商會在後台設定透明代理伺服器,主動攔截或重導用戶的 53 埠(DNS 標準埠)流量。即便使用者在電腦設定了 8.8.8.8,ISP 仍然能暗中將請求截獲,並強制導回其內部的 DNS 伺服器,進而導致 DNS 洩漏。

三、 實戰教學:如何檢查 DNS 洩漏?

光看 VPN 顯示「已連線」是不夠的!

推薦 3 個權威測試網站「檢查 DNS 洩漏」:

- DNSLeakTest.com: 最經典的檢測工具之一。建議使用「Extended Test」,系統會進行多輪查詢以確保準確度。

- BrowserScan: 介面現代化,能同時偵測 WebRTC、IP 與 DNS 狀態。

- Surfshark DNS Leak Test: 不需要註冊或購買訂閱也能使用,回報資訊直觀。

DNS 洩漏判讀指南:

安全狀態:測試結果顯示的 IP 數量很少(通常只有 1-2 個),且 ISP 欄位顯示的是 VPN 供應商的名稱或國外伺服器名稱。

洩漏中:如果在名單中看到了自家電信商(如:中華電信、凱擘、台灣大哥大等)的名字,即使主要 IP 顯示在海外,也代表可能已經發生 DNS 洩漏。

四、 5 個解決 DNS 洩漏的專業方案

如果發現 DNS 洩漏了,別擔心,以下整理了五個實務解決方案:

1. 關閉 Windows 智慧多宿主名稱解析

這可以透過「本機群組原則編輯器」進行設定:

- 按下 Win + R,輸入 gpedit.msc。

- 路徑:電腦設定 > 系統管理範本 > 網路 > DNS 客戶端。

- 找到 「關閉智慧多宿主名稱解析」,將其設定為「已啟用」。

2. 強制停用 IPv6

如果使用的 VPN 不支援 IPv6,最簡單的方式就是暫時把它關掉:

- 進入「網路和共用中心」>「變更介面卡設定」。

- 在網路連線上按右鍵「內容」。

- 取消勾選 「網際網路通訊協定第 6 版 (TCP/IPv6)」 並儲存。

3. 啟用加密 DNS 協議 (DoH / DoT)

即便請求外洩,只要請求經過加密,ISP 將無法直接解析查詢內容,但仍可能得知有 DNS 請求發生。

- DoH (DNS over HTTPS): 現在 Chrome 與 Edge 瀏覽器都內建此功能。在隱私設定中開啟「使用安全的 DNS」,並選擇 Cloudflare 或 Google。這能有效對抗 ISP 的透明代理攔截。

4. 路由器層級的防護(最強推薦)

與其在每台電腦設定,不如在路由器(Router)端直接指定 DNS 伺服器。 在路由器後台設定如 1.1.1.1 或 9.9.9.9,並確保開啟「強制轉發」功能。這樣一來,所有設備(包含無法手動設定的 IoT 設備)都能獲得基礎保護。

5. 清除瀏覽器 WebRTC 漏洞

WebRTC 是為了網頁視訊而生的技術,但它具備「穿透 VPN 獲取真實 IP」的特性。

- 建議在瀏覽器安裝專用的 「WebRTC Leak Prevent」 擴充功能。

- 或在 Firefox 網址列輸入 about:config,將 media.peerconnection.enabled 改為 false。

五、 關於 DNS 洩漏的常見問題 (FAQ)

-

Q:免費 VPN 是否更容易發生洩漏?

是的。 免費 VPN 通常缺乏足夠的研發預算來建置私有的 DNS 伺服器,且其客戶端程式往往不具備「IPv6 封鎖」或「DNS 攔截保護」功能。使用免費 VPN,DNS 洩漏幾乎是常態。

-

Q:改用 Google DNS (8.8.8.8) 就能解決嗎?

不一定。 改用 Google DNS 只能避免 ISP 看到你的請求(在未被透明代理攔截的情況下),但 Google 依然可以得知你的查詢來源與行為 。真正的隱私保護應該是透過 VPN 的專用私有 DNS,讓請求完全隱藏在加密隧道內。

2ECloud 打造高規格 DNS 架構守護企業數位資產

DNS 洩漏不僅是個人隱私問題,對於企業來說,它更可能成為駭客進行「DNS 劫持」或「中間人攻擊」的破口。一旦企業的通訊紀錄外洩,後果不堪設想。

作為專業的雲端架構夥伴,2ECloud (尚贏科技) 為企業提供具備高度安全性的 DNS 專業服務。不僅著重於提升連線速度,2ECloud 更協助企業部署先進的加密解析協定與高效能網域防護架構,確保商業機密與用戶數據在傳輸過程中達到滴水不漏的安全標準。

別讓細小的漏洞毀掉您的數位防禦。立即聯繫 2ECloud 雲服務專家,為您的企業量身打造一套全方位高規格的 DNS 安全方案。